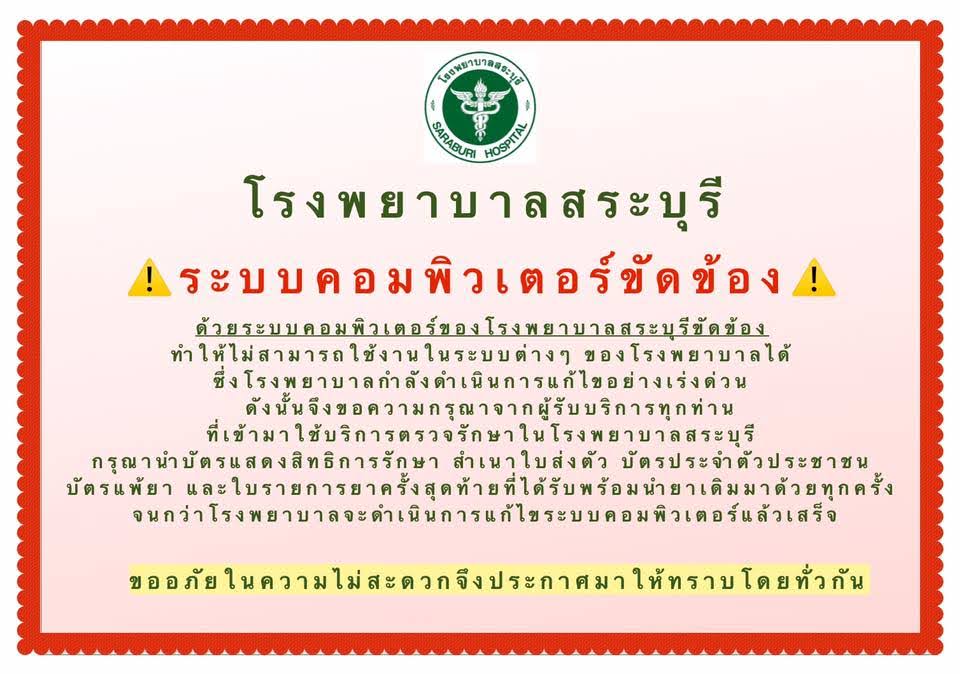

ประมาณเช้าวันที่ 9 เดือนกันยายน จู่ๆ ก็มีข่าวแพร่มาเต็มฟีดไปหมด เป็นเรื่องราวที่โรงพยาบาลสระบุรีโดน Ransomeware โจมตีทำให้ไม่สามารถให้บริการได้

สำหรับคนที่ไม่รู้จัก Ransomeware

มันคือไวรัสประเภทหนึ่งที่การทำงานของมันจะทำการเข้ารหัสไฟล์ในเครื่องทั้งหมด

ทำให้เราไม่สามารถใช้ข้อมูลอะไรในคอมได้เลย จนกว่าจะจ่ายค่าไถ่ให้กับคนร้าย

ทำให้ไวรัสประเภทนี้เราเรียกมันเป็นภาษาไทยว่าเป็น “ไวรัสเรียกค่าไถ่”

ซ้ำร้ายส่วนใหญ่ไวรัสพวกนี้สามารถแพร่กระจายตัวในระบบเครือข่ายภายในได้เองด้วย

ทำให้ โดนเครื่องเดียวล่มทั้งองค์กร

จะว่าไปไวรัสเรียกค่าไถ่พวกนี้ก็ไม่ใช่เรื่องใหม่ ก่อนหน้านี้ในปีเดียวกันนี้ก็มีเหยื่อดัง ๆ หลายราย

ไล่ไปตั้งแต่บริษัทระดับโลก อย่าง Garmin

PEA (การไฟฟ้าส่วนภูมิภาค), ไทยเบฟ และอื่นๆ จำกันไม่ไหว

แต่นี่น่าจะเป็นครั้งแรกในเมืองไทยที่มีข่าวการโจมตีระบบสาธารณสุข

ในอเมริกาเครือข่ายระบบสาธารณสุขเป็นเป้าหมายของไวรัสเรียกค่าไถ่พวกนี้มาอย่างยาวนาน

ถ้าจำไม่ผิดผมเล่าข่าวเรื่องแบบนี้ครั้งแรกในปี 2015 – 2016

เท่าที่อ่านจากในข่าว คาดว่าเป็นการโจมตีแบบไม่ได้เล็งเป้าไปที่โรงพยาบาลสระบุรี

แต่น่าจะเป็นการสแกนไปเรื่อย ๆ เจอช่องให้เข้าถึงได้เมื่อไหร่ก็โจมตี

คือปกติการโจมตีไซเบอร์จะมี 2 รูปแบบหลักคือ

1. Target แบบนี้คือมีเป้าหมายชัดเจนว่าอยากโจมตีองค์กรอะไรสักแห่ง แล้วลงมือเอาให้ได้

2. Structure แบบนี้คือมีวิธีการโจมตีชัดเจนแต่โจมตีใครก็ได้ที่มีช่องโหว่สบกับการโจมตีนี้

เคสนี้น่าจะเป็นอย่างหลัง

ที่คิดแบบนี้เพราะว่าเจ้าไวรัสโลภมากตัวนี้ดันเรียกค่าไถ่ถึง 200,000 BTC (สองแสนบิตคอยน์)

ซึ่งถ้าคิดเป็นราคา ณ วันที่ผมเขียนอยู่นี้ที่ 320,583.97 บาท ต่อ 1 บิตคอยน์

จะเท่ากับโรงพยาบาลจะต้องจ่ายค่าไถ่เป็นเงิน 64,116,794,000 (หกหมื่นสี่พันล้านบาท)

ซึ่งเป็นราคาที่องค์กรใหญ่ๆ ยังไม่จ่ายเลย

ไม่ต้องคิดถึงโรงพยาบาลรัฐในไทยที่เงินบุคลากรทางการแพทย์ยังตกเบิกรัว ๆ

แปลว่าผู้โจมตีไม่ได้คิดว่าจะได้เงินแต่แรก

ซึ่งก็แปลว่าผู้โจมตีไม่ได้ลงแรงมากมายเช่นกัน

ดังนั้นเคสนี้หมดหวังจะได้ข้อมูลคืนเลย

แต่…ทั้งหมดข้างบนไม่ใช่เรื่องที่อยากเล่า!

สิ่งที่อยากเล่า และ เดาคือเรื่องที่จะเกิดหลังจากนี้ ….

คิดว่าจะเกิดอะไรขึ้นที่โรงพยาบาลสระบุรีหลังจากนี้?

ส่วนใหญ่หน่วยงานที่เจอเหตุการณ์ทำนองนี้ก็จะลงทุนในเรื่องความปลอดภัยเพิ่ม

เช่นการซื้อไฟล์วอล์ ซื้อแอนตี้ไวรัสใหม่ อัพเกรดระบบเครือข่าย บลา ๆ

แต่สุดท้ายมักจบลงที่การซื้อ

ปัญหาใหญ่คือ เงินอาจช่วยเพิ่มความปลอดภัยได้

แต่ไม่มากเท่าเงินที่ลงไป !!!!

ใช่ การลงทุนด้านความปลอดภัยในองค์กรเป็นสิ่งที่ควรทำ

แต่ควรทำเมื่อรากฐานแข็งแรงแล้ว

เพราะถ้าลงทุนไปกับการซื้อของ มักเหลือเงินไม่พอสำหรับการออกแบบพื้นฐานที่ดี

จะว่าไปนี่เป็นปัญหาเดียวกับปัญหาระดับชาติ ปัญหาการศึกษา ปัญหาสังคมเลยทีเดียว

นั่นคือพื้นฐานไม่แข็งแรง

และเมื่อพื้นฐานไม่แข็งแรงก็ไม่มีวันสร้างตึกสูงได้

ดังนั้นในความเห็นผม สิ่งที่ทุกองค์กรควรทำเพื่อให้เกิดความปลอดภัยคือ…

การออกแบบความปลอดภัยที่ดี โดยเริ่มจาก

การประเมินความเสี่ยงที่ดี

การสร้างนโยบายที่ดี

การกระตุ้นให้คนทำตามนโยบายและกฏโดยเคร่งครัด

การออกแบบกฏที่ปลอดภัยและเป็นมิตรต่อคนใช้งาน

ไม่ใช่สักแต่ลอกฝรั่งมาแล้วสุยๆ ไปดื้อๆ โดยไม่อ่านอะไรเลย

การเลือกวิธีจัดการความเสี่ยงที่เหมาะสม

เลือกสนใจในสิ่งที่ควรสนใจ และไม่สนใจในสิ่งที่ไม่จำเป็น

พูดง่ายแต่ทำยาก !

ซึ่งจะว่าไปอาจใช้เงินน้อยกว่าการซื้อของแล้วต้องเปลี่ยน ต้องดูแลมันทุก ๆ ปี

แต่จะว่าไปองค์กรในไทย (เท่าที่เห็น) ให้ความสำคัญกับเรื่องพวกนี้น้อยมาก

เพราะว่ามันเหนื่อย ใช้เงินน้อยแต่เหนื่อย

เหนื่อยตั้งแต่ผู้บริหาร เหนื่อยแผนกไอที เหนื่อยในระดับผู้จัดการ เหนื่อยฝ่ายบุคคล

เรียกว่าเหนื่อยกันถ้วนหน้า

ตัดปัญหาเอาเงินฟาดเลยดีกว่า (ซึ่ง Vendor ชอบบบบบบบบบ)

ผมเองเป็นพวกตระหนี่ถี่เหนียว

เวลาเห็นอุปกรณ์ด้านความปลอดภัยราคาแพงที่เปิดกินไฟ แต่ไม่ได้ทำงานคุ้มค่าตัวมัน

ก็จะหงุดหงิดทุกครั้ง…. แม้จะไม่ใช่เงินเราก็เถอะ

ผมชอบประโยคหนึ่งที่ได้ยินมาจากไหนไม่รู้

ถ้าคุณไม่ยอมทำสิ่งที่ควรทำในวันที่ไม่จำเป็นต้องทำ คุณจะต้องทำสิ่งที่ไม่ควรทำเพราะถูกบังคับให้ทำ

ใครก็ไม่รู้

สุดท้ายเผื่อใครอยากฟังเวอร์ชันเสียง

Comments